|

В декабре 2012 года вышло обновление Java SE 7 Update 10,

в котором компания Oracle представила новую систему уровней

безопасности. При рекомендуемых настройках безопасности выполнение

неподписанных апплетов в браузере автоматически блокируется.

Злоумышленники предприняли вполне логичные ответные меры — и начали

подписывать апплеты, используя цифровые сертификаты третьих фирм. Об

этой практике рассказывает в своём блоге специалист по безопасности Эрик Романг (Eric Romang).

Вредоносный JAR, оснащённый валидным цифровым сертификатом, обнаружен

на немецком сайте hxxp://dict.tu-chemnitz.de/ — это онлайновый словарь,

заражённый с помощью g01pack Exploit Kit. Прямую ссылку на вредоносный

файл можно взять здесь.

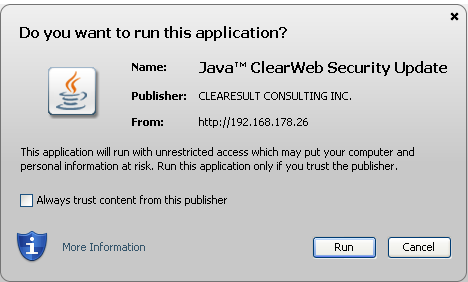

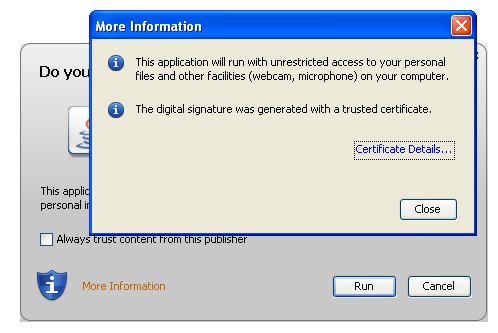

Java-приложение не распознаётся ни одним из антивирусов, по информации VirusTotal, оно запускается на компьютере как ClearWeb Security Update.

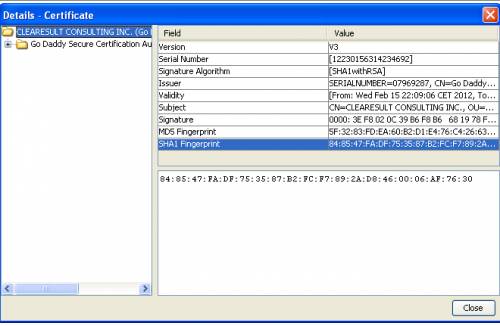

Как видно, в качестве владельца сертификата указана компания Clearesult

Consulting Inc., это реальная фирма с юридическим адресом в Техасе.

Цифровая подпись приложения сгенерирована с помощью нормального

доверенного сертификата.

|